想用 TunnelBroker 的 IPv6 隧道給家裏的北京聯通加一個 IPv6,結果設定端點時提示 ping 不通。家裏的路由器是(阿姨的?)Netgear R7000,已刷 Merlin,檢查了防火牆並打開「響應 ICMP Echo」後依然提醒無法 ping,於是想進 ONU 看看。ONU 看了一眼是定製 WO-36 型,運行在路由模式,訪問 http://192.168.1.1 出現登入頁面——然而並不知道 login。

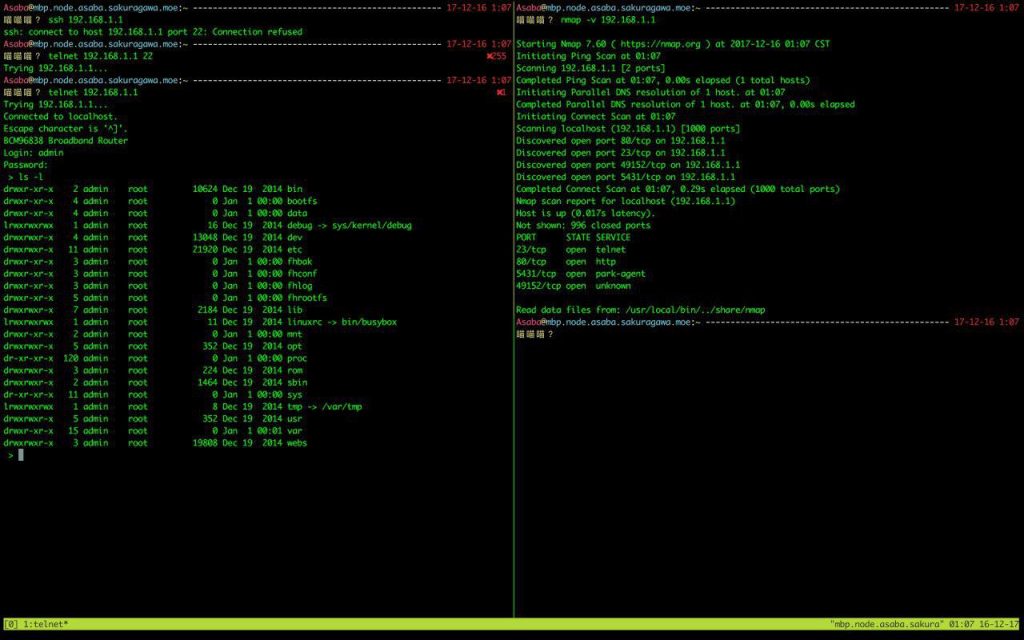

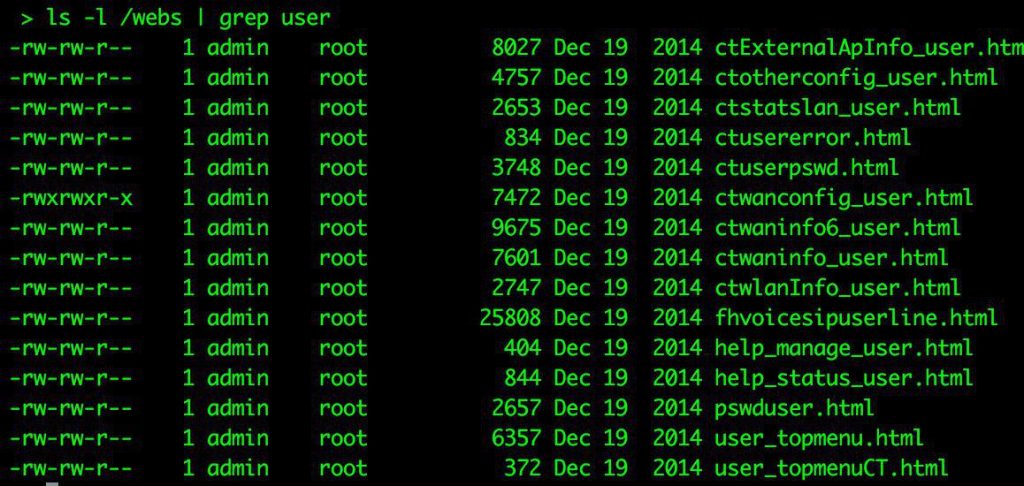

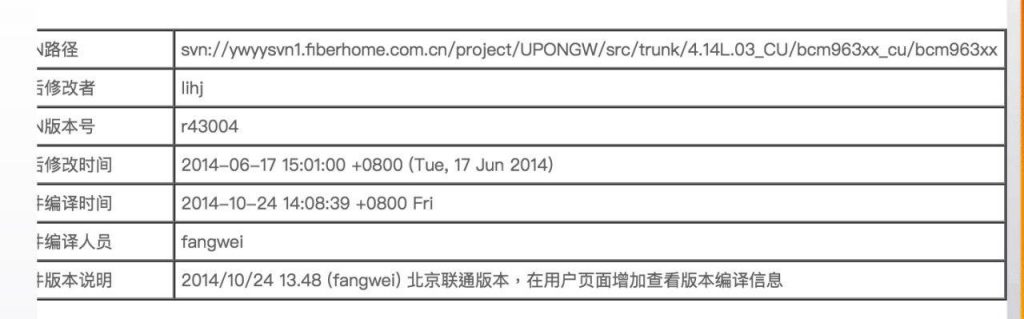

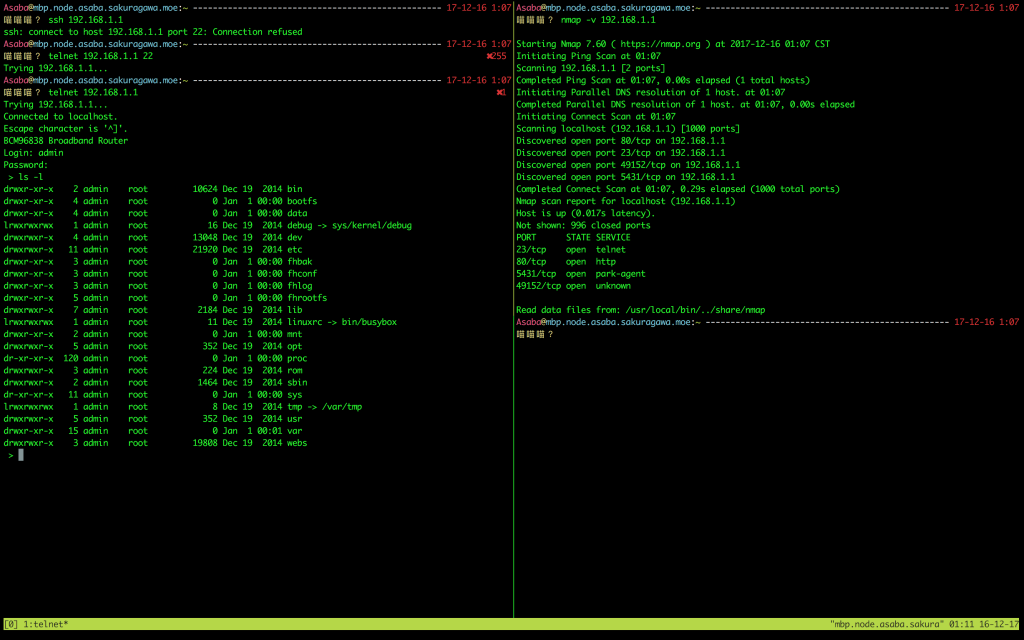

試着在終端下 ssh ONU,拒絕連接;用 telnet 連了一下 22 端口,依然拒絕。於是掃了一下端口,發現 23 端口是開着的,直接 telnet 上去,顯示了晶片的型號:BCMXXXXX,並索要 login。試着無腦 admin / admin,竟然進入了…進入之後順手 ls -l,目錄結構與 OpenWRT 類似,推測是 OpenWRT 修改的;另外,發現一個 webs 資料夾,進入後 ls + grep 看了一下與 account、admin、user、password 相關的檔案,發現有一個 logoffaccount.html,於是嘗試訪問,發現可以開啓隱藏賬戶。果斷打開,然後搜尋到一些資料,使用 fiberhomehg2x0 / hg2x0 登入,成功

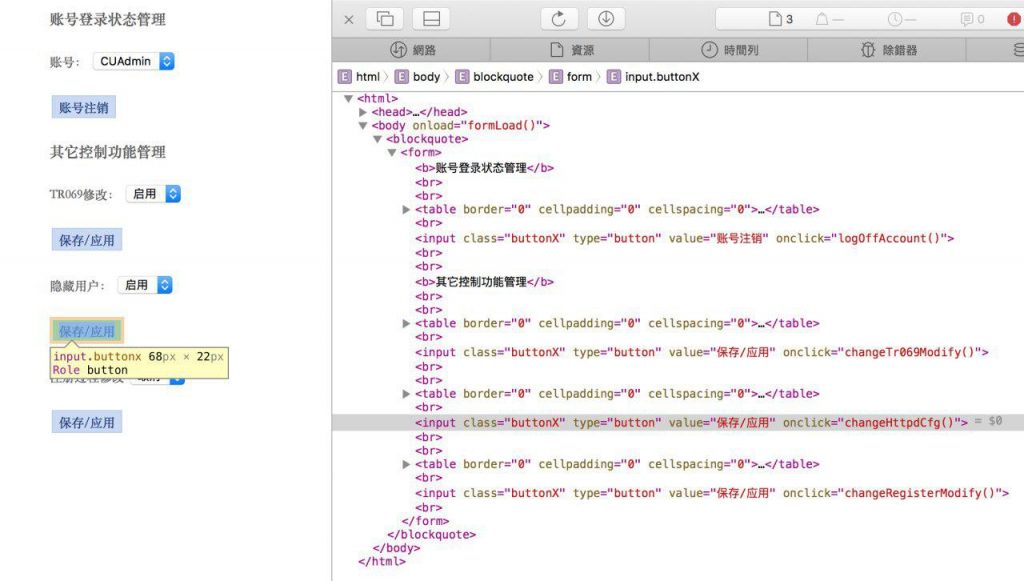

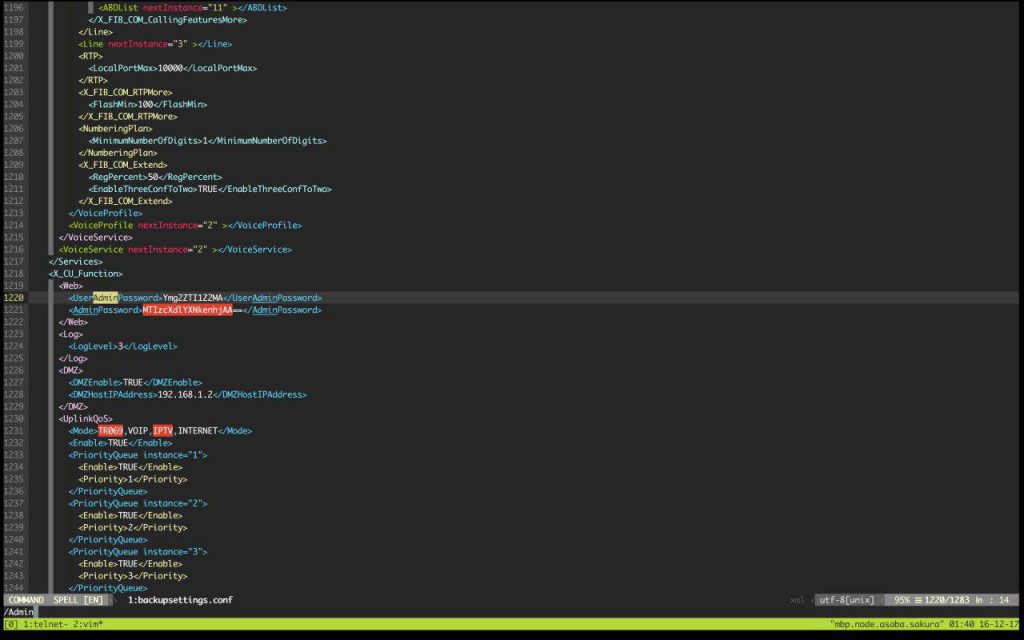

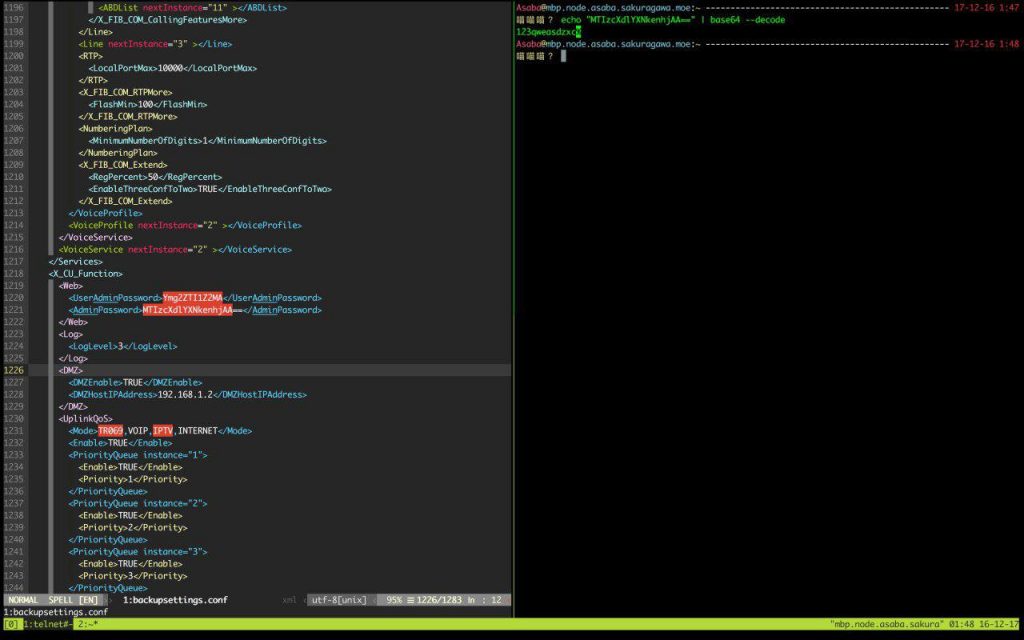

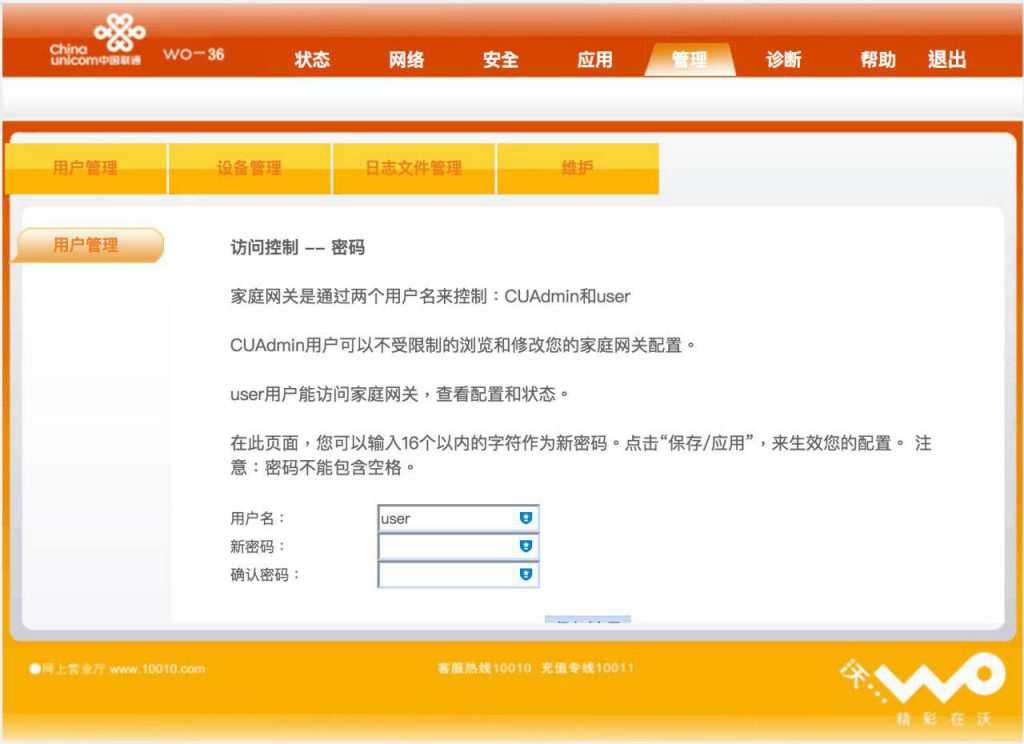

再看一眼,發現還有一個 backupsettings.html,訪問之後直接下載到了明文的設定檔。設定檔裏的內容很豐富,直接搜尋 Admin,發現似乎有記錄密碼,看起來很像 Base64,去除編碼後發現是 CUAdmin / 123qweasdzxc。於是嘗試登入,點了登入之後跳轉到另一個頁面,但內容還是登入;再登入一次,就成功進入管理界面了。

然而折騰了一圈,最後進去檢查了設定,感覺似乎是上游 ban 掉了 ICMP(x 最後發現是阿姨在路由器裏設了 DMZ,然而她電腦禁 ping(x

發佈留言